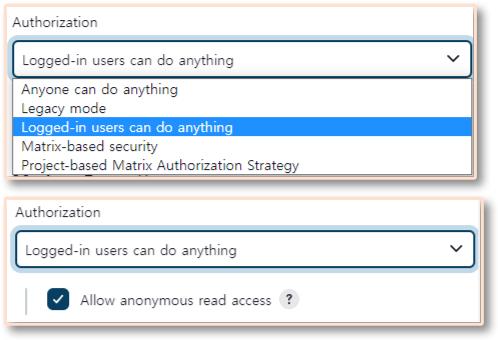

요약 Jenkins-CLI의 인자속 '@' 문자가 존재하면 해당 경로의 파일을 읽어들이는 버그이다. 해당 버그는 권한 설정 中 "Allow anonymous read access"와 같이 비인가 사용자에게 읽기 권한을 부여하는 상황에서 발생한다. 이러한 버그는 Jenkins 서버의 중요한 파일들을 읽어올 수 있게하며, 심각한 피해로 이어질 수 있다. 해당 취약점은 Jenkins versions 2.442 와 LTS 2.426.3. 버전부로 조치되었다. 취약점 상세 Jenkins는 다양한 방식의 인증방식을 제공한다. "Anyone can do anything", "Legacy mode", "Logged-in users can do anything" 등 아래 그림을 참고하자. "Logged-in users ..